|

- UID

- 173947

- 帖子

- 263

- 主題

- 219

- 精華

- 0

- 積分

- 579

- 楓幣

- 2893

- 威望

- 198

- 存款

- 20

- 贊助金額

- 1500

- 推廣

- 0

- GP

- 194

- 閱讀權限

- 150

- 性別

- 保密

- 在線時間

- 113 小時

- 註冊時間

- 2017-1-1

- 最後登入

- 2018-10-13

|

|

來源: 網絡收集

來源網址:請点擊

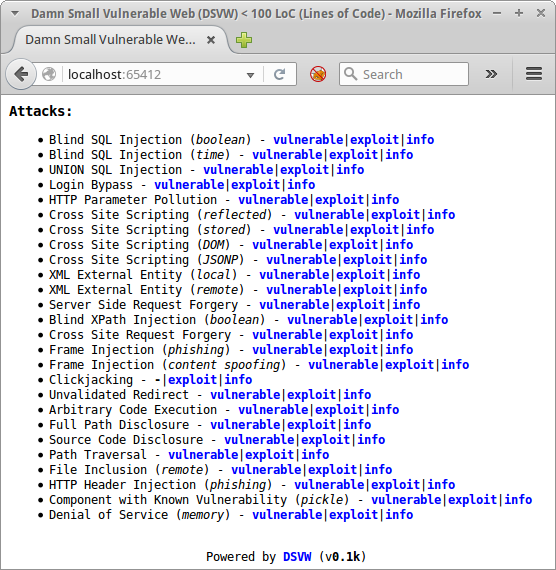

Damain Small Vulnerable Web(DSVW)是使用python來模仿Web應用漏洞的Web程序,py代碼只在100以內。這個項目以教育為目的,它支持大多數(最受歡迎的)Web應用程序漏洞以及適當的攻擊。

依賴環境安裝部署git clone git@github.com:stamparm / DSVW.git

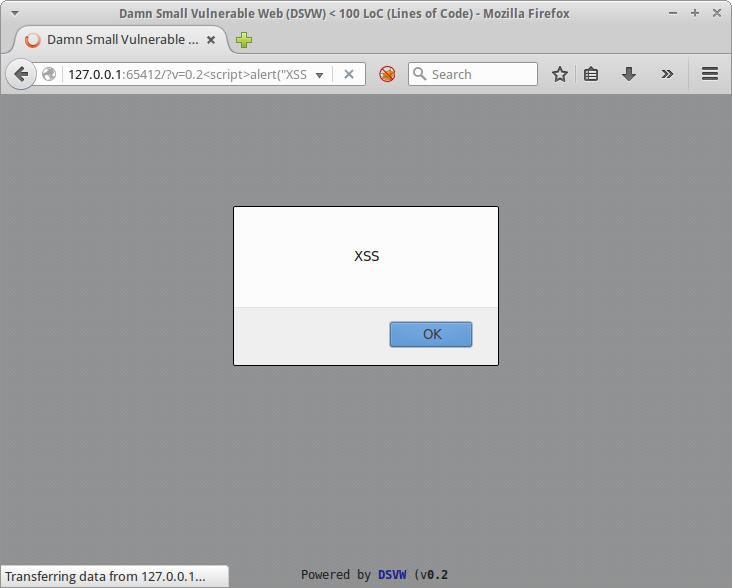

快速啟動運行下面命令啟動: $ python dsvw.pyDamn Small Vulnerable Web (DSVW) < 100 LoC (Lines of Code) #v0.1k by: Miroslav Stampar (@stamparm) running HTTP server at '127.0.0.1:65412'...

攻擊:- 盲注SQL注入(布爾值)

- 盲注SQL注入(時間)

- UNION SQL注入

- 登錄繞過

- HTTP參數污染

- 跨站腳本(反映)

- 跨站腳本(存儲)

- 跨站腳本(DOM)

- 跨站腳本(JSONP)

- XML外部實體(本地)

- XML外部實體(遠程)

- 服務器端請求偽造

- 盲注XPath注入(布爾)

- 跨站點請求偽造

- 框架注射(網絡釣魚)

- 框架注入(內容欺騙)

- Clickjacking - - | exploit |信息

- 無效重定向

- 任意代碼執行

- 全路徑披露

- 源代碼公開

- 路徑穿越

- 文件夾入(遠程)

- HTTP標頭注入(網絡釣魚)

- 具有已知漏洞(pickle)的組件

- 拒絕服務(記憶體)

|

|